摘要:构建高效网络安全架构的关键环节在于交换机和防火墙之间的连接。交换机负责网络设备的连接和通信,而防火墙则负责监控和保护网络的安全。二者之间的连接需要合理配置,确保网络畅通无阻的同时,有效防止潜在的安全风险。通过优化交换机和防火墙的连接,可以提高网络安全性能,保护关键数据和资源免受未经授权的访问和攻击。这一环节在网络安全架构中至关重要。

本文目录导读:

随着信息技术的飞速发展,网络安全问题日益突出,企业网络面临着越来越多的安全威胁,为了保障网络的安全稳定运行,交换机和防火墙的连接成为了构建高效网络安全架构的关键环节,本文将详细介绍交换机和防火墙的基本概念、连接方式及其配置方法,帮助读者更好地理解和掌握这一技术。

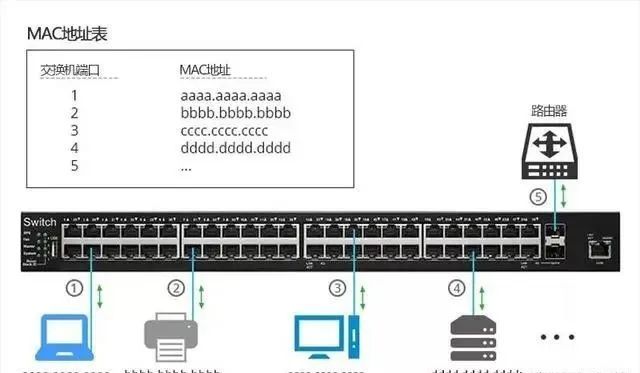

交换机概述

交换机是一种网络设备,用于实现网络数据的快速交换和传输,它可以根据数据帧的目的地址将数据转发到相应的端口,实现网络设备的互联互通,交换机的主要功能包括学习、转发和过滤,通过学习,交换机可以识别网络中的设备;通过转发,交换机可以实现数据的高速传输;通过过滤,交换机可以阻止非法访问和攻击。

防火墙概述

防火墙是网络安全的第一道防线,主要用于监控和控制网络之间的访问,它可以根据预先设定的安全策略,对网络流量进行检查和过滤,阻止非法访问和攻击,防火墙的主要功能包括访问控制、入侵检测和报警、数据加密等,访问控制是防火墙最基本的功能,通过控制网络流量的进出,实现对网络资源的保护。

交换机与防火墙的连接方式

1、交换机与防火墙直连方式

交换机与防火墙直接连接是最常见的连接方式,在这种方式下,防火墙直接连接到交换机的一个端口,对网络流量进行实时监控和过滤,这种方式的优点是可以实现高速的数据传输和实时的安全防护,需要注意确保防火墙的性能足够强大,以应对高速的数据流量。

2、交换机与防火墙级联方式

当网络规模较大时,可能需要将多台防火墙进行级联,以实现更高级别的安全防护,在这种方式下,多台防火墙通过交换机进行连接,共同实现对网络流量的监控和过滤,这种方式的优点是可以实现灵活的安全策略配置和高效的数据传输,需要注意合理配置各防火墙的安全策略,以确保网络的正常运行。

交换机与防火墙连接的配置方法

1、配置交换机端口

需要配置交换机的端口,将需要保护的网段连接到防火墙,在配置时,需要注意端口的速率、双工模式等参数的设置,以确保数据的正常传输。

2、配置防火墙安全策略

需要配置防火墙的安全策略,根据实际需求,设置访问控制规则、入侵检测规则等,在配置时,需要注意规则的合理性和完整性,以确保网络的安全。

3、监控和日志分析

需要定期监控网络流量和日志,分析网络的安全状况,如果发现异常流量或攻击行为,需要及时处理并调整安全策略。

案例分析

假设一个大型企业网络需要实现高效的安全防护,可以根据网络拓扑结构选择合适的交换机和防火墙,采用交换机与防火墙直连或级联的方式,将网络设备连接起来,配置交换机的端口和防火墙的安全策略,定期监控网络流量和日志,确保网络的安全稳定运行。

交换机和防火墙的连接是构建高效网络安全架构的关键环节,通过选择合适的连接方式、合理配置网络设备、定期监控和分析网络状况,可以实现网络的安全稳定运行,在实际应用中,需要根据网络规模和需求选择合适的交换机和防火墙,并合理配置安全策略,以确保网络的安全。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号

还没有评论,来说两句吧...